Un marco de análisis de comportamiento de entidades y usuarios (UBA) robusto y flexible de código abierto

El análisis del comportamiento del usuario, a veces llamado análisis del comportamiento de la entidad del usuario (UEBA), es una categoría de software que ayuda a los equipos de seguridad a identificar y responder a las amenazas internas que de otro modo podrían pasarse por alto. Utilizando el aprendizaje automático y el análisis, UBA identifica y sigue los comportamientos de los actores de amenazas a medida que atraviesan entornos empresariales, ejecutando datos a través de una serie de algoritmos para detectar acciones que se desvían de las normas del usuario. Debido a que las amenazas internas son las más difíciles de detectar, y potencialmente las más dañinas, UBA es una herramienta valiosa para detectar patrones sospechosos que pueden indicar robo de credenciales, fraude y otras actividades maliciosas.

Los tipos de amenazas incluyen:

- Abuso de cuentas privilegiadas: uso inadecuado de los permisos de acceso.

- Escalada de privilegios: cambio de credenciales de acceso.

- Exfiltración de datos: robo de datos privados, confidenciales y sensibles dentro de una organización por parte de malware o un infiltrado.

- Comportamiento anómalo: acceso a dominios externos, acceso remoto a activos con muchos privilegios y duración, hora o ubicación inusuales de inicio de sesión.

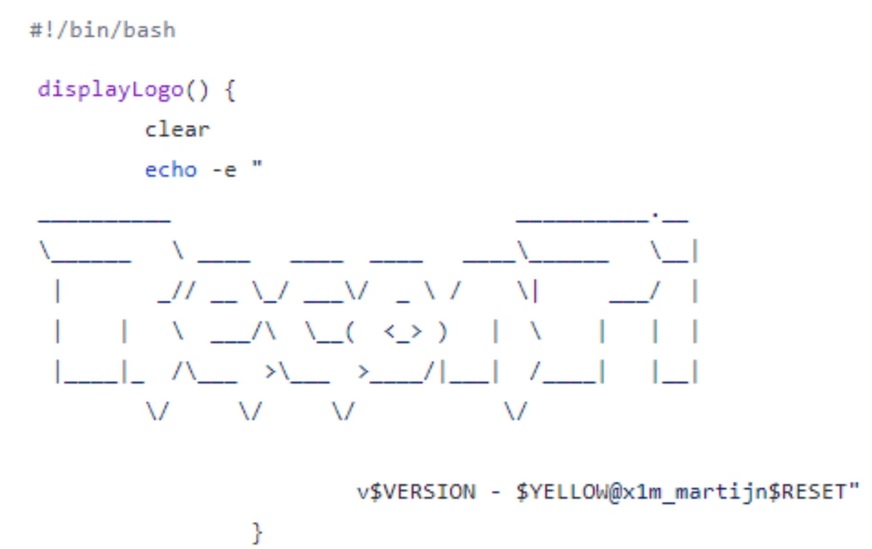

Un marco de análisis de comportamiento de entidades y usuarios (UBA) robusto y flexible de código abierto, utilizado para Security Analytics. Desarrollado con luv por científicos de datos y analistas de seguridad de la industria de la seguridad cibernética.

Principales características de OpenUBA:

- Estándar «Modelo abierto», no más modelos de «caja negra», vea la lógica y el código para cada modelo instalado

- SIEM agnóstico, OpenUBA opera independientemente de su SIEM y puede extraer datos de cualquier almacén de datos

- Biblioteca de modelos, utiliza una biblioteca de modelos listos para instalar creados por el equipo de desarrollo y la comunidad

- Permite comentarios sobre el modelo, cuando los casos generados reciben retroalimentación, OpenUBA se ajusta para funcionar mejor con el tiempo

Muchas plataformas UBA suelen utilizar un enfoque de «caja negra» para las prácticas de ciencia de datos, que puede funcionar mejor para los analistas de seguridad que no están interesados en los detalles prácticos de los modelos subyacentes que se utilizan para generar anomalías, líneas de base y casos. Estas plataformas ven sus modelos como IP.

Los proveedores de UBA intentan constantemente comercializar las capacidades avanzadas de IA que se realizan en los datos de seguridad ingeridos por sus clientes, todos tienen un énfasis en la seguridad, integraciones, etc., y mucho menos énfasis en la ciencia modelado de datos como lo proyectos de código abierto.

OUBA adopta un enfoque de «modelo abierto» y está diseñado para el pequeño subconjunto de analistas de seguridad que tienen una curiosidad auténtica sobre lo que hacen los modelos y cómo funcionan bajo el capó. Creemos en la comunidad científica informática y sus contribuciones a lo largo de los años (bibliotecas, kits de herramientas, etc.). En seguridad, la transparencia de las reglas y modelos es clave para el cumplimiento, la respuesta, investigación y la toma de decisiones.

Para ir un paso más allá, OUBA también hace uso de un mercado de modelos impulsado por la comunidad, similar a una tienda de complementos, donde los complementos son modelos de seguridad. Este mercado es donde los usuarios de OUBA pueden instalar modelos de seguridad para sus propios casos de uso. Los desarrolladores de modelos también pueden cargar sus modelos, lo que permite a otros usuarios de OUBA reutilizarlos, ya sea de forma gratuita o como compensación; la elección depende del desarrollador del modelo.

OpenUBA implementa una biblioteca de modelos con el propósito de alojar modelos «listos para usar», ambos desarrollados por nosotros y la comunidad. Para empezar, hospedamos el repositorio de modelos predeterminado, similar a cualquier administrador de paquetes popular (npm, cargo, etc.). Sin embargo, los desarrolladores pueden alojar su propio repositorio de modelos para usar en su propia instancia de OpenUBA.

Más información y descarga de OpenUBA: