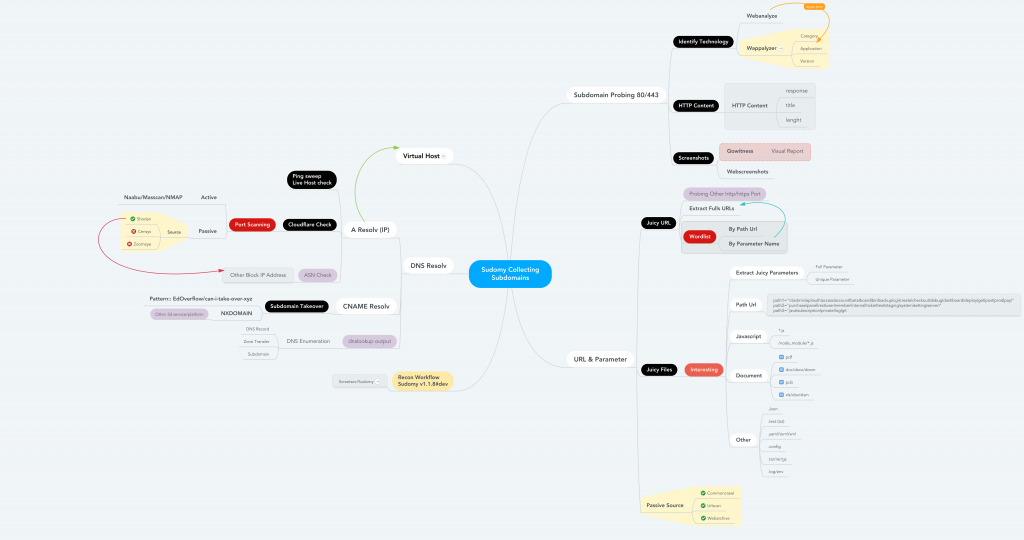

Marco de reconocimiento de red que permite ejecutar su propio servicio de DNS pasivo

Marco de reconocimiento de red, que permite crear sus propias alternativas a Shodan, ZoomEye, Censys y GreyNoise. Permite ejecutar su propio servicio de DNS pasivo, recopilar y analizar la inteligencia de red de los sensores.

IVRE (en francés: Instrument de veille sur les réseaux extérieurs ) o DRUNK (Reconocimiento dinámico de redes desconocidas) es un marco de código abierto para el reconocimiento de redes, escrito en Python. Se basa en potentes herramientas de código abierto para recopilar inteligencia de la red, de forma activa o pasiva.

Su objetivo es aprovechar las capturas y escaneos de la red para permitirle comprender cómo funciona una red. Es útil para pentests y red-teaming, para dar respuesta a incidentes, monitorizar, etc.

El IVRE puede utilizar datos de:

Herramientas pasivas:

Herramientas activas:

IVRE puede resultar útil en varios escenarios diferentes, aquí hay unos ejemplos:

- Crear tu propio servicio tipo Shodan, usando Nmap y/o Masscan y/o Zmap / Zgrab / Zgrab2, contra todo Internet o tus propias redes, (privadas o no).

- Almacenar cada certificado X509 visto en conexiones SSL/TLS, claves y algoritmos públicos SSH, respuestas DNS, encabezados HTTP ( Server, Host, User-Agent, etc.) y más… Esto puede ser útil para:

- Validar certificados X509 independientemente de los clientes.

- Supervisar los dominios de phishing (basados en respuestas de DNS, encabezados HTTP Host, certificados X509) afectados desde su red corporativa.

- Ejecutar su propio servicio de DNS pasivo, privado (o no) .

Más información y descarga de IVRE: