Test de penetración de dispositivos IoT.

|

|

IoT, el Internet de las cosas: red de dispositivos que están conectados a Internet, controlados a través de él y pueden comunicarse entre sí. Pero a veces el dispositivo se puede clasificar como parte de internet de cosas sin conexión a internet. El número total de dispositivos conectados a Internet es de 23 mil millones con la perspectiva de aumentar a 30 mil millones para 2020. Una parte importante de los dispositivos tiene problemas de seguridad. Ignorar estos problemas conduce a la creación de botnets (Mirai, Satori) y a la fuga de datos personales.

Debido al enfoque irresponsable hacia la seguridad de IoT, han aparecido motores de búsqueda para IoT: Shodan, Censys, ZoomEye…

Muchas de sus vulnerabilidades son debidas a violaciones de los principios del desarrollo:

- Uso de credenciales de servicio ocultas y codificadas.

- Uso de las mismas claves y códigos PIN.

- Falta de control de acceso al acceder a una página de configuración conocida.

- Procesamiento incorrecto de los datos recibidos que causa el desbordamiento del búfer.

En este tipo de dispositivos se deben controlar tres aspectos en base a la seguridad de los mismos:

- Seguridad de hardware.

- Seguridad del software.

- Seguridad de radio.

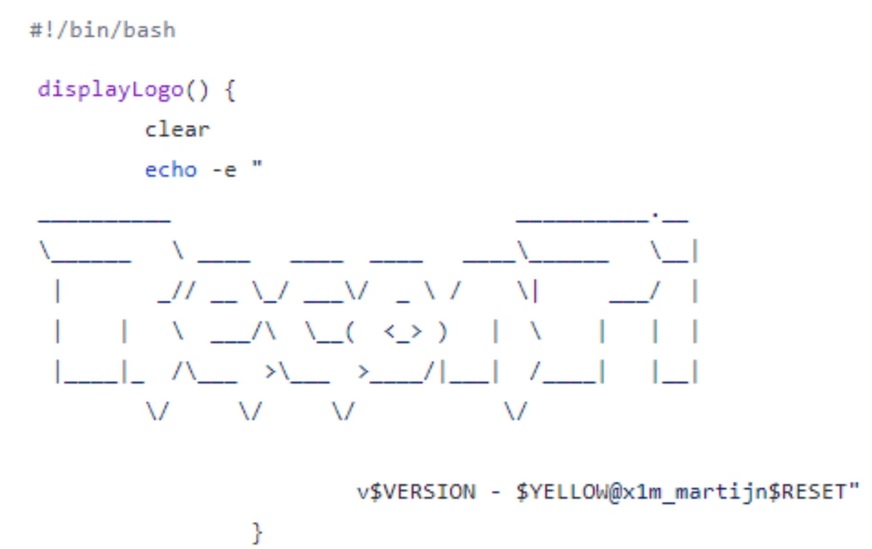

IoTSecFuzz (ISF) se creó con el objetivo de combinar el número máximo de utilidades para realizar pruebas integrales de seguridad de dispositivos IoT en todos los niveles de implementación. Tiene una consola para usarla como una aplicación independiente, así como la capacidad de poder importarla como una biblioteca.

Los aspectos clave de la herramienta se han convertido en un sistema modular flexible con la capacidad de agregar sus propios módulos y combinarlos.

Tiene la capacidad de operar con el dispositivo probado en tres niveles:

- Hardware (interfaces de depuración)

- Firmware (ingeniería inversa del sistema operativo del dispositivo)

- Comunicación (NRF24, Bluetooth, Wifi, redes IP).

Los siguientes módulos están disponibles en el marco (10.08.2019):

- avrloader: módulo secundario para la compilación / carga de código automático de arduino.

- ble_tool (inestable) – módulo para comunicación BLE.

- cfe – comunicación con el gestor de arranque CFE usando UART

- extractor: herramienta forense para volcado de memoria con firmware (basado en binwalk y cpu_rec API).

- Goldfinder – Firmwalker analógico, encuentra información interesante en el sistema de archivos de firmware desempaquetado.

- logic_analyzer: utiliza avrloader para programar arduino para usarlo como analizador lógico y exportar resultados (por ejemplo, crear un gráfico en modo automático).

- mqttmaaker – módulo para comunicación MQTT

- realtek – comunicación con el gestor de arranque Realtek usando UART.

- ubertooth: utiliza la biblioteca pyubertooth para la comunicación en Ubertooth.

- ttltalker: módulo secundario para la comunicación UART.

- uboot: comunicación con el gestor de arranque U-Boot usando UART.

Más información y descarga de IoTSecFuzz: