Marco ofensivo de test de penetración de aplicaciones web.

|

|

En un test de penetración de aplicaciones Web, los pasos a seguir son: reconocimiento, descubrimiento, explotación y presentación de informes. Es importante entender la diferencia entre el reconocimiento y descubrimiento. Reconocimiento es el uso de fuentes abiertas para obtener información sobre un objetivo, comúnmente conocido como «reconocimiento pasivo». Descubrimiento, comúnmente conocido como «reconocimiento activo», se produce cuando los paquetes se envían de forma explícita a la red objetivo en un intento por «descubrir» vulnerabilidades. Este es el primer paso de todo el proceso, que muchos pentester nóveles lo obvian. El reconocimiento proporciona bases firmes para un ataque eficaz y satisfactorio. Al invertir tiempo para encontrar tanto como sea posible sobre el objetivo antes de lanzar los ataques, se tendrá un mejor enfoque para los esfuerzos y un menor riesgo de detección.

Las labores típicas en el reconocimiento son:

- Registros Whois que apunta hacia servidores DNS.

- Identificación de máquinas involucradas en la aplicación (Direcciones IP, Nombres de hosts). Transferencias de Zona conteniendo información detallada sobre nombres de host.

- Buscar en fuentes de información externa como Google u otros motores de búsqueda, Redes Sociales y Listas de Correo, Blogs y diversos sitios webs.

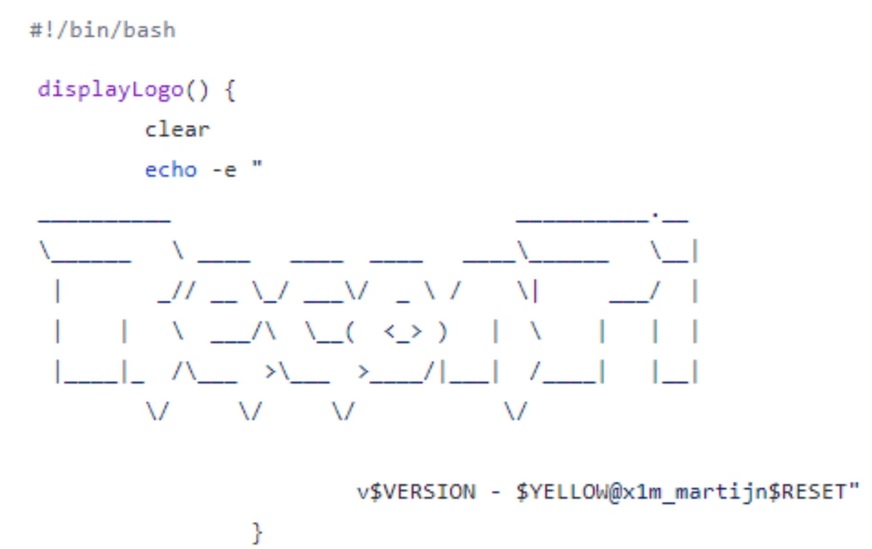

TIDoS

es un

marco completo y versátil para cubrir todo, desde el reconocimiento

hasta el análisis de vulnerabilidad. Tiene

5 fases principales, subdivididas en 14

subfases que consisten

en un total de 108

módulos .La

fase de reconocimiento tiene 50 módulos propios (incluyendo

reconocimiento activo y pasivo, módulos de divulgación de

información). La fase de escaneo y enumeración tiene 16 módulos

(incluidos escaneos de puertos, análisis WAF, etc.). La fase de

análisis de vulnerabilidad tiene 37 módulos (incluidas las

vulnerabilidades más comunes en acción).Contiene

exploits como Exploits

Castle solo tiene 1 exploit. (purely

developmental).

Las

cuatro fases tienen un módulo Auto-Awesome que

automatiza cada módulo por usted. Solo necesita el dominio, y dejar

todo a esta herramienta.TIDoS tiene soporte completo detallado, por

lo que sabrá lo que está sucediendo.

TIDoS Framework actualmente admite lo siguiente:

- Reconocimiento + OSINT

- Reconocimiento pasivo:

- Enumeración de Nping.

- Recopilación de búsqueda WhoIS.

- GeoIP Lookup

. - Búsqueda de configuración de DNS.

- Búsqueda de subdominios.

-

Búsqueda inversa de DNS. - Búsqueda de IP inversa.

- Enumeración de subredes.

- Dominio IP Historial.

- Recopiladores de enlaces web.

- Búsqueda de Google Búsqueda.

- Google Dorking (múltiples módulos).

- Correo electrónico a los solucionadores de dominio.

- Wayback Machine Lookups.

- Verificación de correo electrónico incumplido.

- Enumeración solo a través de Grupos de Google.

- Comprobar alias Disponibilidad.

- Buscar publicaciones de PasteBin.

- LinkedIn Gathering.

- Recopilación de Google Plus

- Información de contacto público Scraping.

- Censys Intel Gathering.

- Inteligencia de amenazas que recopila.

- Reconocimiento activo:

- Enumeración de ping.

- Detección de CMS.

- Traceroute avanzado.

- Comprobador de

robots.txtysitemap.xml. - Captura de encabezados HTTP.

- Encuentra los métodos HTTP permitidos.

- Detectar tipo de servidor.

- Examinar Certificado SSL.

- Apache Status Disclosure Checks.

- WebDAV HTTP Enumeration.

- Enumeración de archivos.

- Comentarios Scraper.

- Buscar hosts DNS compartidos.

- Descubrimiento de sitios alternativos.

- Descubre archivos interesantes.

- Ubicaciones comunes de puerta trasera.

- Ubicaciones comunes de respaldo

.bak, .db, etc. - Ubicaciones de contraseña comunes

.pgp, .skr, etc. - Configuración de ruta de proxy común.

.pac, etc. - Múltiples rutas de

index, index1, etc. - Archivos de

.htaccess, .apache, etccomunes.htaccess, .apache, etc - Ubicaciones comunes de

.log, .changelog, etc

- Divulgación de información:

- Divulgación de tarjetas de crédito.

- Email Harvester.

- La enumeración de errores fatales.

- Divulgación de IP interna.

- Número de teléfono Havester.

- Número de Seguro Social Harvester.

- Reconocimiento pasivo:

- Escaneo y enumeración

- Remote Server WAF Enumeration.

- Escaneo de puertos.

- Escáner de puertos simple.

- TCP SYN Scan.

- TCP Connect Scan.

- XMAS Flag Scan.

- Escaneo de bandera FIN.

- Detector de servicio portuario.

- Web Tecnología Enumeración.

- Enumeración SSL completa.

- Sistema operativo Huellas digitales.

- Captura de banner de servicios a vía puertos abiertos.

- Escaneo interactivo con Nmap.

- Los servidores de Internet Wide

con CENSYS Database. - Rastreadores web y de enlaces

- Profundidad 1 con

Uri Crawler. - Rastreador de una profundidad 2.

- Profundidad 3 con

Web Link Crawler.

- Profundidad 1 con

- Análisis de vulnerabilidad Errores web y configuraciones incorrectas del servidor

- Inseguro CORS.

- Subdominios de secuencias de comandos en el mismo sitio.

-

DNStransferencia de zonaDNS. - Clickjacking.

- Verificaciones de ruptura de cuadros.

- Comprobaciones de encabezado.

- Seguridad en cookies

- Flag.

- Bandera en las cookies.

- Comprobación de configuración incorrecta de Cloudflare.

- Verificaciones de configuración incorrecta de DNS.

- Búsqueda de bases de datos en línea.

- Uso estricto de seguridad de transporte HTTP.

- HTTPS habilitado pero no HSTS.

- Spoofing de correo electrónico basado en dominio.

- Faltan registros

SPF. - Registros

DMARCfaltantes.

- Faltan registros

- Inyección de encabezado de host.

- Puerto basado en

Web. - Inyección de encabezado.

- Puerto basado en

- Análisis de encabezados de seguridad.

-

HTTP TRACErastreo rastreo entre sitios. - Fijación de sesión.

- Error de seguridad de red.

- Comprueba

TELNEThabilitado.

- Comprueba

- Vulnerabilidades web serias:

- Inclusiones de archivos.

- Inclusión de archivos locales (LFI).

- Inclusión remota de archivos (RFI).

- Basado en parámetros.

- Basado en ruta precargada.

- Inyección de comandos del sistema operativo

Linux & Windows (RCE). - Trayectoria transversal.

- Solicitud de falsificación cruzada.

- Inyección SQL.

- Inyección basada en error.

- Basado en el valor de la cookie.

- Referer Value Based.

- Usuario-Agente basado en el valor.

- Inyecciones a base de persianas.

- Basado en el valor de la cookie.

- Referer Value Based.

- Usuario-Agente basado en el valor.

- Inyección basada en error.

- Inyección LDAP.

-

Inyección HTML. - Bash Command Injection.

- Apache Struts Shock.

- Inyección XPATH.

- Cross-Site Scripting.

- Basado en el valor de la cookie.

- Referer Value.

- Usuario-Agente basado en el valor.

-

Manualbasado en el valor del parámetro.

- Redirección de URL no validada Reenvío.

- Inyección de código PHP.

-

HTTP Response Splittinginyección CRLF.- Usuario-Agente basado en el valor.

-

Manualvalor de parámetro.

-

50+ ServiciosTakeover-

Manualsubdominio único. - Todos los subdominios.

-

- Inclusiones de archivos.

- Otros

- Protocolo de texto sin formato Credencial predeterminada Fuerza bruta

- FTP.

- SSH.

- POP ⅔.

- SQL.

- XMPP.

- SMTP.

- TELNET.

- Protocolo de texto sin formato Credencial predeterminada Fuerza bruta

-

Módulos

auxiliares

-

Generador

de hash

MD5, SHA1, SHA256, SHA512. - String & Payload Encoder.

- Análisis forense de imágenes.

- Web HoneyPot Probabilidad.

-

Generador

de hash

-

Explotación:

- ShellShock

Otras herramientas:

-

net_info.py: muestra información sobre su red. Ubicado debajo detools/. -

tidos_updater.py: actualiza el marco a la última versión a través de la coincidencia de firma. Ubicado debajo detools/

Más

información y descarga de TIDoS: