Firmware para aprender las principales vulnerabilidades IoT documentadas por OWASP.

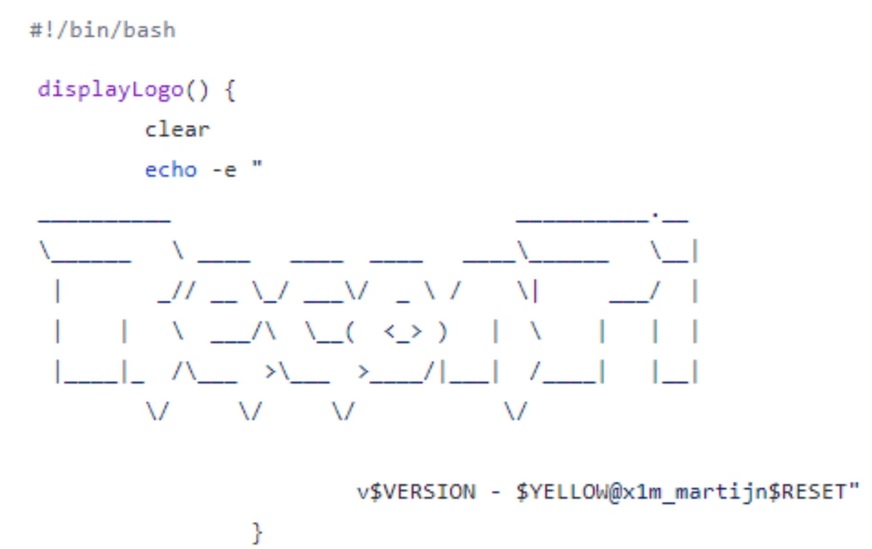

El Proyecto IoTGoat es un firmware deliberadamente inseguro basado en OpenWrt. El objetivo del proyecto es enseñar a los usuarios sobre las vulnerabilidades más comunes que generalmente se encuentran en los dispositivos IoT. Las vulnerabilidades se basarán en el IoT Top 10 según lo documentado por OWASP:

- Contraseñas débiles, adivinables o codificadas de forma rígida. Uso de credenciales fácilmente brutales, disponibles públicamente o que no se pueden cambiar, incluidas las puertas traseras en el firmware o el software del cliente que otorgan acceso no autorizado a los sistemas implementados.

- Servicios de red inseguros. Servicios de red innecesarios o inseguros que se ejecutan en el propio dispositivo, especialmente aquellos expuestos a Internet, que comprometen la confidencialidad, integridad / autenticidad o disponibilidad de información o permiten el control remoto no autorizado…

- Interfaces inseguras del ecosistema. Interfaces web, API backend, nube o móviles inseguras en el ecosistema fuera del dispositivo que permite comprometer el dispositivo o sus componentes relacionados. Los problemas comunes incluyen la falta de autenticación / autorización, la falta o encriptación débil y la falta de filtrado de entrada y salida.

- Falta de mecanismo de actualización segura. Falta de capacidad para actualizar de forma segura el dispositivo. Esto incluye la falta de validación de firmware en el dispositivo, la falta de entrega segura (sin cifrar en tránsito), la falta de mecanismos antirretroceso y la falta de notificaciones de cambios de seguridad debido a actualizaciones.

- Uso de componentes inseguros u obsoletos. Uso de componentes/bibliotecas de software obsoletos o inseguros que podrían permitir que el dispositivo se vea comprometido. Esto incluye la personalización insegura de las plataformas del sistema operativo y el uso de componentes de software o hardware de terceros de una cadena de suministro comprometida.

- Protección de privacidad insuficiente. La información personal del usuario almacenada en el dispositivo o en el ecosistema que se utiliza de forma insegura, inadecuada o sin permiso.

- Transferencia y almacenamiento de datos inseguros. Falta de encriptación o control de acceso de datos confidenciales en cualquier parte del ecosistema, incluso en reposo, en tránsito o durante el procesamiento.

- Falta de administración de dispositivos. Falta de soporte de seguridad en dispositivos implementados en producción, incluida la administración de activos, administración de actualizaciones, desmantelamiento seguro, monitoreo de sistemas y capacidades de respuesta.

- Configuraciones predeterminadas inseguras. Los dispositivos o sistemas enviados con configuraciones predeterminadas inseguras o carecen de la capacidad de hacer que el sistema sea más seguro al restringir a los operadores la modificación de las configuraciones.

- Falta de endurecimiento físico. Falta de medidas de endurecimiento físico, lo que permite a los atacantes potenciales obtener información confidencial que puede ayudar en un futuro ataque remoto o tomar el control local del dispositivo.

Para comenzar a desarrollar los desafíos de IoTGoat, revise la página de Orientación del entorno de construcción. El firmware precompilado y un OVA con la última compilación se pueden encontrar en https://github.com/scriptingxss/IoTGoat/tree/master/build_environment. Si falta una idea de desafío crucial, comuníquese con los líderes del proyecto a continuación o agregue detalles a la página de tareas del proyecto. Asegúrese de unirse al equipo de OWASP Slack, luego únase al #iot-security para recibir noticias sobre las próximas reuniones y actualizaciones del proyecto.

Más información y descarga de IoTGoat: