Ingeniería inversa de procesos que corren en Windows.

|

|

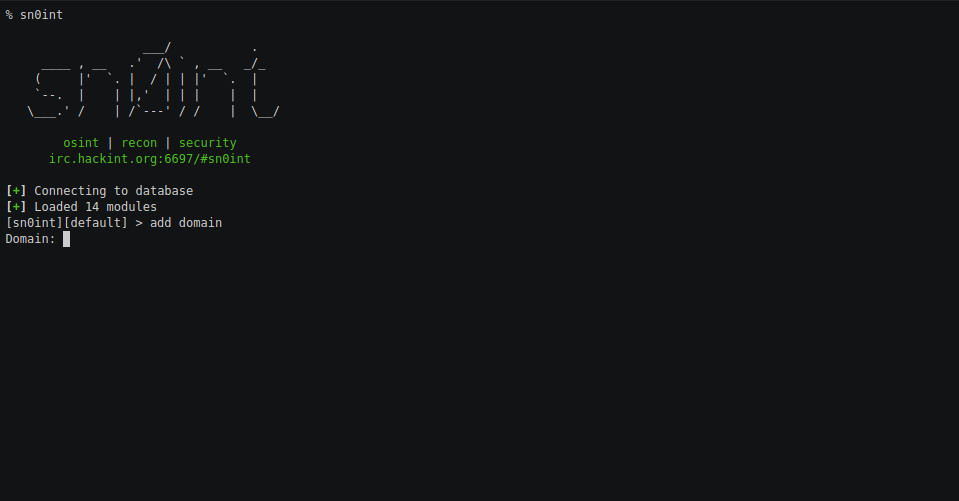

Podemos realizar ingeniería inversas de procesos en Windows a nivel de API con la herramienta oSpy. Al trabajar a nivel de API permite una vista muy profunda de los procesos, sus comportamientos y ver su código. Con esta herramienta podemos monitorizar los accesos a la red de los procesos: puertos que abre, servicios que emplea…

Además podemos simular como afectaría un entorno firewall en un proceso con una función llamada softwalling que permite aplicar reglas firewall al proceso monitorizado.

Esta herramienta simplifica un análisis de conexiones de una aplicación ya que no hay que capturar el tráfico y separarlo, como seria en el caso de usar un sniffer.

Esta técnica se puede utilizar para analizar procesos sospechosos de malware. Pero también para análisis forense de malware, ya que se detectan las acciones del malware en el sistema, las conexiones de red que establece y a que direcciones las establece.

Más información y descarga de oSpy:

http://code.google.com/p/ospy/

Muy bueno tu blog información interesante aqui te dejo el link del mio http://www.dad16.blogspot.com espero tu visita 😉

Muchas gracias por los comentarios. Le dare una visita a tu blog