Aplicar técnicas OSINT en indicadores de compromiso detectados en los SIEM

Los que trabajamos en seguridad informática, lo más probable es que utilicemos OSINT para ayudarnos a comprender qué son las alertas que reporta nuestro SIEM y qué opina el resto da la comunidad de seguridad IT, al respecto. Lo más probable es que esté utilizando más de un servicio OSINT porque la mayoría de las veces OSINT solo le proporcionará informes basados en el último análisis de los indicadores de compromiso (IOC).

Para algunos, eso es suficiente. Crean bloques de red y correo electrónico, crean nuevas reglas para su IDS/IPS, actualizan el contenido en el SIEM, crean nuevas alertas para monitores en Google Alerts y DomainTools, etc., etc. Para otros, implementan estas mismas contramedidas basadas en informes proporcionados por sus herramientas de terceros por las que la empresa está pagando miles de dólares.

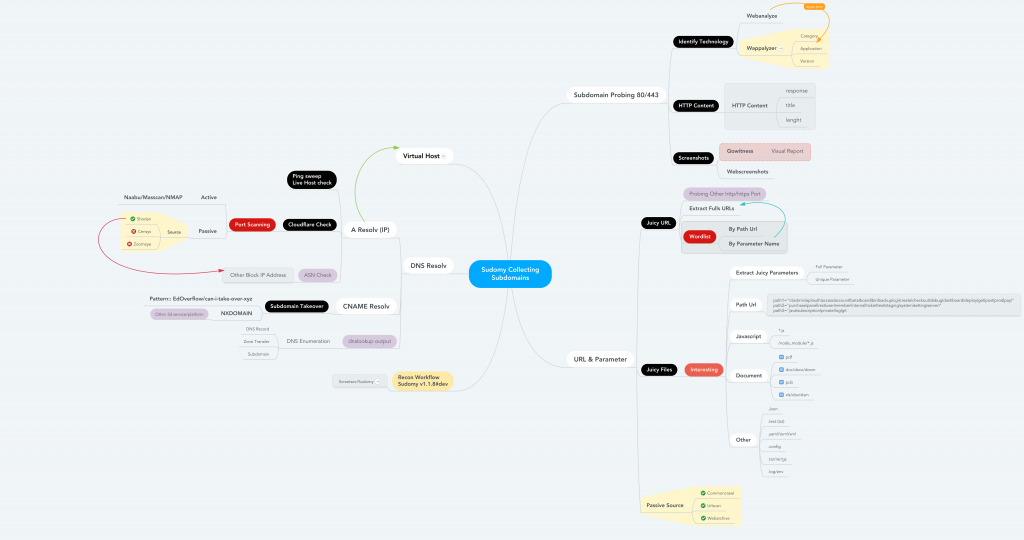

El problema con ambos es que el analista necesita profundizar un poco más (por ejemplo, desofuscar completamente un comando de PowerShell que se encuentra en una macro malicioso) para recopilar todos los indicadores de compromiso (IOC). Y si los IOC adicionales en los que basa su análisis no tienen nada que ver con lo que es cierto sobre ese ciberataque. Sabes que si perdiste el tiempo reuniendo todos los IOC para esa alerta de forma manual, te habría llevado la mitad de tu turno completarlo y, de todos modos, te habrían perdido. La solución OSweep, una herramienta con la que se puede investigar en profundidad con técnicas OSINT, indicadores de compromisos detectados en los SIEM.

Entre las características principales de OSweep destaca:

- Búsqueda de certificados

- Rastreador de delitos cibernéticos

- Análisis híbrido

- Receptor de phishing

- Rastreador de kit de phishing

Más información y descarga de OSweep:

1 pensamiento sobre “Aplicar técnicas OSINT en indicadores de compromiso detectados en los SIEM”