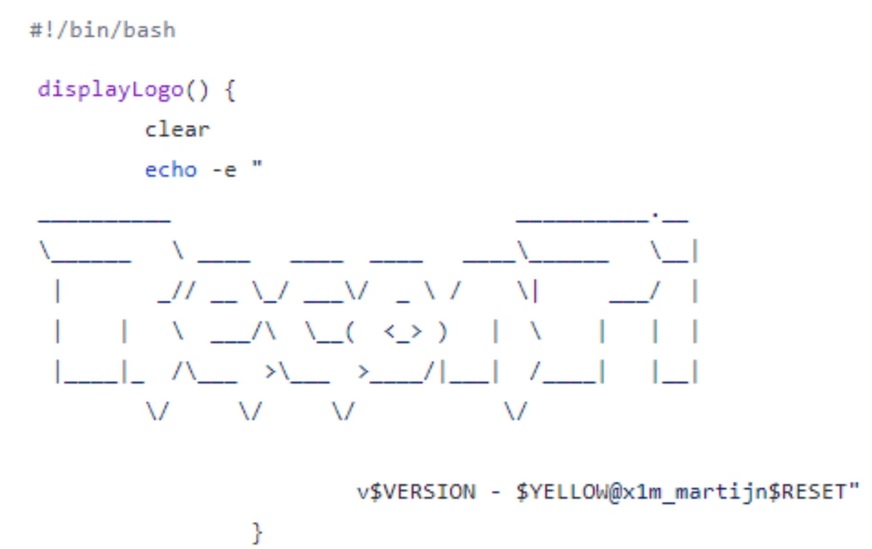

Herramienta de enumeración de subdominios

Sudomy es una herramienta de enumeración de subdominios para recopilar subdominios y analizar dominios que realizan un reconocimiento automatizado avanzado (marco). Esta herramienta también se puede utilizar para actividades OSINT (inteligencia de código abierto).

Características:

- Fácil, ligero, rápido y potente. El script Bash (controlador) está disponible de forma predeterminada en casi todas las distribuciones de Linux. Mediante el uso de la función de multiprocesamiento de bash script, todos los procesadores se utilizarán de manera óptima.

- El proceso de enumeración de subdominios se puede lograr utilizando el método activo o el método pasivo

- Método activo

- Sudomy utiliza las herramientas de Gobuster debido a su rendimiento de alta velocidad para llevar a cabo ataques de fuerza bruta de subdominio DNS (compatibilidad con comodines). La lista de palabras que se utiliza proviene de listas SecList (Discover/DNS) combinadas que contienen alrededor de 3 millones de entradas.

- Método Pasivo

- Al evaluar y seleccionar los buenos sitios/recursos de terceros, se puede optimizar el proceso de enumeración . Se obtendrán más resultados con menos tiempo requerido. Sudomy puede recopilar datos de estos 22 sitios de terceros bien seleccionados:

- https://censys.io

- https://developer.shodan.io

- https://dns.bufferover.run

- https://index.commoncrawl.org

- https://riddler.io

- https://api.certspotter.com

- https://api.hackertarget.com

- https://api.threatminer.org

- https://community.riskiq.com

- https://crt.sh

- https://dnsdumpster.com

- https://docs.binaryedge.io

- https://securitytrails.com

- https://graph.facebook.com

- https://otx.alienvault.com

- https://rapiddns.io

- https://spyse.com

- https://urlscan.io

- https://www.dnsdb.info

- https://www.virustotal.com

- https://threatcrowd.org

- https://web.archive.org

- Método activo

- Pruebe la lista de subdominios recopilados y pruebe los servidores http o https que funcionan. Esta función utiliza una herramienta de terceros, httprobe .

- Prueba de disponibilidad de subdominio basada en Ping Sweep y/o obteniendo el código de estado HTTP.

- La capacidad de detectar virtualhost (varios subdominios que se resuelven en una sola dirección IP). Sudomy resolverá los subdominios recopilados en direcciones IP y luego los clasificará si varios subdominios se resuelven en una sola dirección IP. Esta función será muy útil para el próximo proceso de prueba de penetración/recompensa de errores. Por ejemplo, en el escaneo de puertos, la dirección IP única no se escaneará repetidamente

- Escaneo de puertos realizado desde subdominios recopilados/direcciones IP de hosts virtuales

- Prueba del ataque TakeOver de subdominio (CNAME Resolver, DNSLookup, Detect NXDomain, Check Vuln)

- Tomar capturas de pantalla de los subdominios de forma predeterminada usando gowitness o puede elegir otras herramientas de captura de pantalla, como (-ss webscreeneenshot)

- Identificar tecnologías en sitios web (categoría, aplicación, versión)

- URL de detección, puertos, título, longitud del contenido, código de estado, sondeo del cuerpo de respuesta.

- Retraso automático inteligente de https a http de forma predeterminada.

- Recopilación de datos/raspado puerto abierto de terceros (predeterminado::Shodan), por ahora solo usando Shodan [Future::Censys,Zoomeye]. Más eficiente y efectivo para recopilar puertos de la lista IP en el destino [[Subdominio> Resolución de IP> Rastreo> ASN y puerto abierto]]

- Recopilación de URL jugosa y parámetro de extracción de URL (Recurso predeterminado::WebArchive, CommonCrawl, UrlScanIO)

- Recopile una ruta interesante (api|.git|admin|etc), documento (doc|pdf), javascript (js|node) y parámetro

- Defina la ruta para el archivo de salida (especifique un archivo de salida cuando se complete)

- Comprobar que una IP es propiedad de Cloudflare

- Genere y haga una lista de palabras basada en la recopilación de recursos de URL (wayback, urlscan, commoncrawl). Para hacer eso, extraemos todos los parámetros y la ruta de nuestro reconocimiento de dominio

- Generar subdominio de visualización de gráficos de red y hosts virtuales

- Informe de salida en formato HTML y CSV

- Envío de notificaciones a un canal de slack

Instalación:

Sudomy se amplía actualmente con las siguientes herramientas. Las instrucciones sobre cómo instalar y usar la aplicación están vinculadas a continuación.

Para descargar Sudomy desde Github:

# Clone este repositorio

git clone --recursive https://github.com/screetsec/Sudomy.git

Dependencias:

$ python3 -m pip install -r requirements.txt

Sudomy requiere jq y GNU grep para ejecutarse y analizarse. Se puede acceder a la información sobre cómo descargar e instalar jq aquí

# linux

apt-obtener actualización

apt-get install jq nmap phantomjs npm chromium paralelo

npm i -g wappalyzer wscat

#Mac _

brew cask install phantomjs

brew install jq nmap npm paralelo grep

npm i -g wappalyzer wscat

Modo de empleo:

Para usar las 22 fuentes y sondas para trabajar con servidores http o https (validaciones):

$ sudomy -d hackerone.com

Para usar una o más fuentes:

$ sudomy -s shodan,dnsdumpster,webarchive -d hackerone.com

Para usar todas las fuentes sin validaciones:

$ sudomy -d hackerone.com –no-probe

Para usar uno o más complementos:

$ sudomy -pS -sC -sS -d hackerone.com

Para usar todos los complementos: prueba del estado del host, código de estado http/https, adquisición de subdominio y capturas de pantalla.

Nmap, Gobuster, wappalyzer y wscat no incluidos.

$ sudomy -d hackerone.com –all

Para crear un informe en formato HTML

$ sudomy -d hackerone.com –html –all

Para generar subdominios de visualización de gráficos de red y hosts virtuales

$ sudomy -d hackerone.com -rS –graph

Más información y descarga de Sudomy:

Muy útil esto, no sabía que existía, gracias por ponerlo en el mapa.